Узнайте о компрометации данных

до того, как ими воспользуются

PassLeak мониторит утечки корпоративных данных в режиме реального времени — стилеры, даркнет, Telegram-каналы, хакерские форумы. Реагируйте до того, как данные будут использованы против вас.

Взлом одного сотрудника или подрядчика —

серьёзный инцидент

Скомпрометированные учётные данные — самый короткий путь в вашу инфраструктуру. Злоумышленники покупают стилер-логи на теневых маркетплейсах и используют их для целевых атак на конкретные компании.

Развитие атак

Скомпрометированные учётные данные становятся точкой входа для ransomware, BEC-атак и горизонтального перемещения по инфраструктуре.

Шантаж и вымогательство

Злоумышленники угрожают публикацией данных, требуя выкуп. Каждая минута задержки — рост репутационных и финансовых потерь.

Угроза через подрядчиков

Аутсорсеры, поставщики и партнёры с VPN или RDP-доступом к вашей инфраструктуре — их компрометация равносильна вашей. Вы не контролируете их устройства.

Потеря документов

Хакеры используют утечки для доступа к корпоративным системам, похищая стратегические документы и интеллектуальную собственность.

Штрафы и санкции

Нарушение ФЗ-152, GDPR, отраслевых стандартов несёт прямые финансовые последствия и обязательное уведомление регулятора.

Простой бизнеса

Инцидент вынуждает останавливать процессы, проводить расследование и восстанавливать инфраструктуру. Каждый час — прямые убытки.

Мы видим то,

что видят хакеры

Сервис мониторит 100+ источников — открытых и закрытых — и постоянно пополняется. Ключевой дифференциатор: данные попадают в базу в течение минут после появления в открытом доступе.

Логи актуальных семейств стилеров — Banshee, Lumma, Meduza и других. Данные попадают в систему в течение минут после появления в открытом доступе.

Мониторинг закрытых каналов и чатов, где хакеры публикуют свежие дампы и обмениваются доступами.

Десятки андеграундных форумов — непрерывный мониторинг объявлений о продаже доступов и свежих дампов.

Теневые маркетплейсы, где продаются скомпрометированные аккаунты, сессионные cookie и корпоративные доступы.

Pastebin, Ghostbin и аналоги — автоматический парсинг и поиск корпоративных доменов в публикациях.

Публично доступные базы данных с утечками — парсинг и индексация свежих дампов с форумов и файлообменников.

Вредоносное ПО для кражи паролей заражает компьютер сотрудника незаметно. Факт нахождения вашей компании в логах стилера означает компрометацию устройства и ставит под угрозу всю инфраструктуру.

Чем PassLeak отличается

от Have I Been Pwned?

HIBP — полезный бесплатный инструмент для проверки публичных дампов прошлых лет. PassLeak решает другую задачу: мониторинг актуальных стилеров, закрытых Telegram-каналов и сырых данных с устройственным контекстом — то, чего нет в публичном доступе.

| Have I Been Pwned | PassLeak | |

|---|---|---|

| Источники | Публичные дампы | Стилеры, закрытые Telegram-каналы, даркнет-форумы |

| Актуальность | Дни–недели | Минуты после появления |

| Контекст | Email + пароль | Устройство, ОС, антивирус, HW ID, IP |

| Мониторинг домена | Enterprise plan, без алертов | Автоматический 24/7, алерты в SIEM |

| Интеграция | API (поиск) | REST API, OpenCTI, webhook, SOAR |

| Стоимость | Бесплатно | от 400 000 ₽/год |

Стилер обнаружен —

машина заражена прямо сейчас

Стилер-лог — это не архивная утечка. Это сигнал активного инцидента: заражённое устройство в вашей сети или у подрядчика. PassLeak обнаруживает такие логи в течение минут после появления в открытом доступе — пока учётные данные ещё не использованы.

Начните за 5 минут

Никаких агентов, никаких изменений в инфраструктуре. Мониторинг начинается немедленно после подключения домена.

Подключите домен

Укажите корпоративные домены и email-адреса. Настройка занимает 5 минут — без агентов и изменений в инфраструктуре.

Через API или личный кабинетМониторинг 24/7

PassLeak непрерывно сканирует 100+ источников: стилер-логи, форумные дампы, Telegram-каналы. База обновляется в реальном времени.

Стилеры · Telegram · Dark webМгновенный алерт

При обнаружении утечки — уведомление на email, в мессенджер или через webhook в SIEM/SOAR. Инцидент в работе до того, как данные использованы.

Email, Telegram, SIEM, webhookДаже нулевой результат ценен — вы получаете подтверждение, что вы в безопасности.

Всё что нужно

для защиты данных

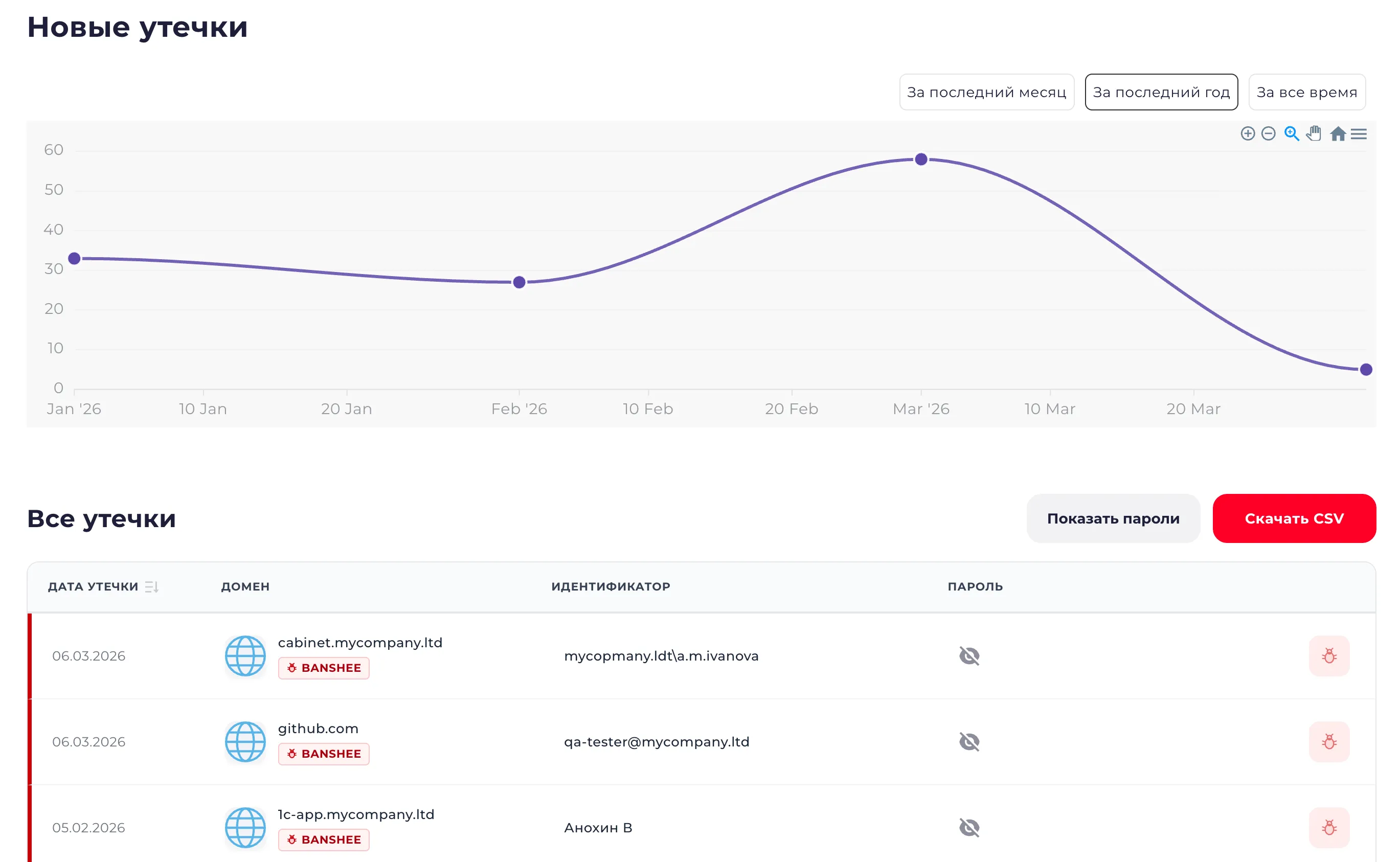

Личный кабинет

Дашборд с историей утечек, фильтрацией по домену и дате. Выгрузка данных в CSV. Управление алертами и подписками.

REST API

Полнофункциональный API с документацией OpenAPI. Интегрируйте данные утечек в любую систему — SIEM, SOAR, IDM, собственные процессы.

Мгновенные уведомления

Алерты на email, Telegram или webhook. Настраиваемые правила: по домену, типу данных, источнику. Разбор инцидента в SOAR/SIEM.

Автоматизация

Проверка актуальности паролей, инициирование смены учётных данных. Добавление скомпрометированных паролей в чёрный список Active Directory.

Актуальная база

Ежедневно пополняемая база скомпрометированных данных. Новые утечки попадают в систему в течение минут после появления в открытом доступе.

Только ваши данные

Контролируйте только свои домены. Данные не передаются третьим сторонам — результаты поиска видны только вам.

Встраивается

в ваш стек

Нативные интеграции с ведущими российскими платформами безопасности. Для всех остальных — полнофункциональный API с документацией и примерами.

Получить API-ключ →Нативная интеграция. Данные PassLeak автоматически обогащают результаты сканирований ScanFactory.

Нативная интеграция с платформой Security Vision для автоматизации реагирования на инциденты с учётными данными.

Фид для OpenCTI — обогащение threat intelligence данными о скомпрометированных учётных данных.

OpenAPI-совместимый интерфейс. Подключите PassLeak к любому SIEM, SOAR или собственной системе.

// Поиск утечек по домену

curl -X GET \

'https://api.passleak.com/api/v1/leaks?query=example.com&type=domain' \

-H 'X-API-KEY: pl_key_A1b2C3d4...'

// Ответ

{

"total": 142,

"items": [

{

"email": "user@example.com",

"source": "stealer",

"leak_date": "2025-11-02"

}

],

"paging": { "offset": 0, "limit": 100, "has_more": true }

}Находим то, что

уже используют против вас

Анонимные примеры из реальной практики клиентов PassLeak.

При подключении PassLeak обнаружено 23 скомпрометированных учётных записи. Среди них — 2 аккаунта подрядчика с VPN-доступом во внутреннюю сеть. Анализ IoC указывал на использование этих учётных данных для разведки в сети до момента обнаружения.

Обнаружена компрометация домашнего компьютера топ-менеджера. Корпоративные учётные данные и сессионные токены попали в открытый доступ через стилер на личном устройстве — вне периметра компании и вне зоны видимости корпоративных средств защиты.

В вашем

периметре

Для организаций с жёсткими требованиями к конфиденциальности — развёртывание PassLeak внутри вашей инфраструктуры. Полная автономия, данные не покидают периметр. Архитектура совместима с требованиями для объектов КИИ, ГИС и ИСПДн — там, где облако запрещено политикой или регулятором.

Узнать подробнее →Вся инфраструктура находится в вашем периметре. Нет зависимости от внешних облачных сервисов и их доступности.

Поисковые запросы и результаты не покидают вашу сеть. Соответствие требованиям ИСПДн и корпоративным политикам.

Архитектура совместима с требованиями для объектов КИИ, ГИС и ИСПДн первой категории. Помогает организациям в выполнении требований ФСТЭК и политик безопасности финансового и государственного сектора.

Работаем вместе

Запустите пилот

за рабочий день

Проведём анализ вашего домена и покажем реальные результаты — до подписания договора. Без обязательств.

Как работает пилот?